然而,代币转移只是区块链之间可以交互的表面现象。例如,桥可以用来促进跨链治理、代币发行、合约调用、游戏体验等。

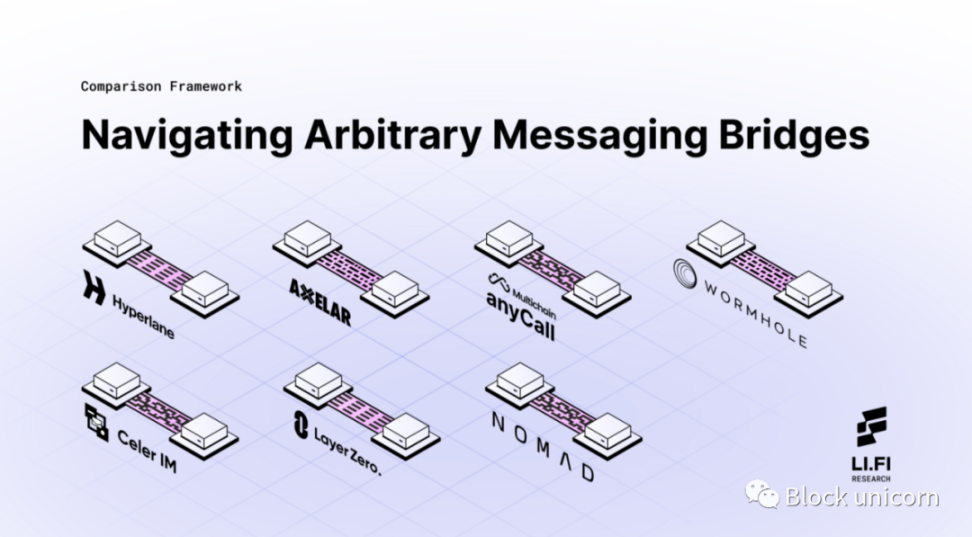

有一个完整的平台生态系统,我们在 LI.FI 称之为 “ 任何信息传输桥(AMB)” ,致力于扩大跨链通信的范围。顾名思义,这些桥梁允许任何数据,包括代币、链的状态、合约调用、NFT 或治理投票,从 A 链转移资产到 B 链。

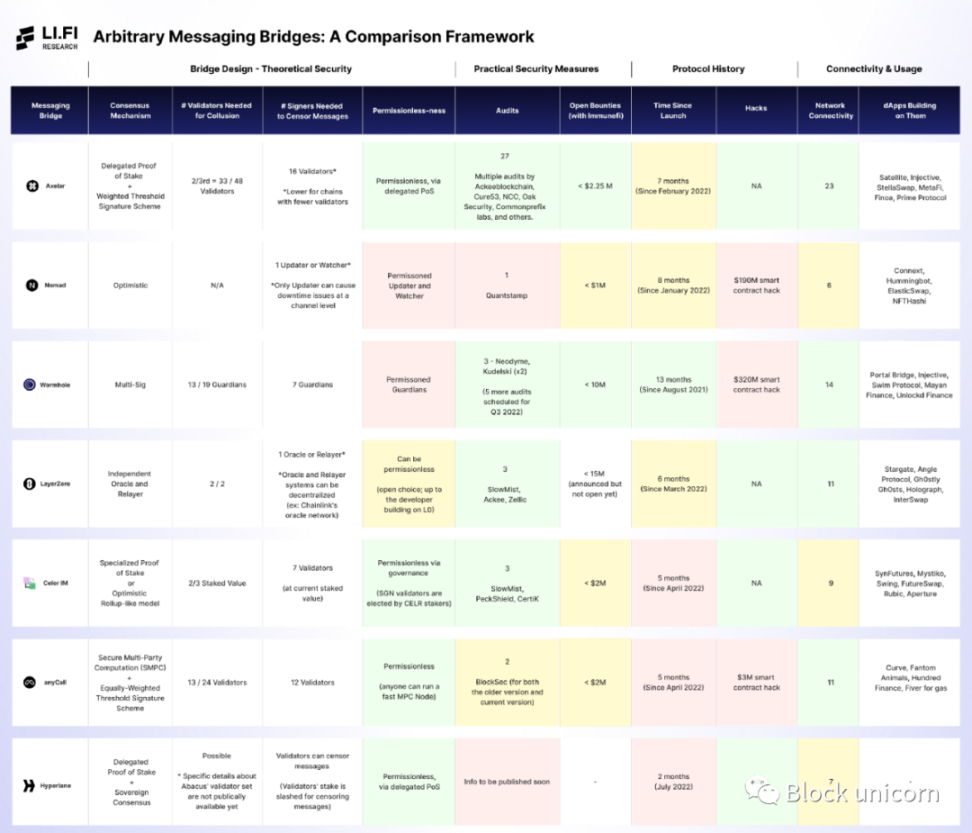

写这篇文章是为了深入研究任意信息传输桥的领域。LI.FI 的目标是提出一个分析不同 AMB(信息传输桥)的对比框架,以便开发人员能够快速评估在特定 AMB 上构建的优点和缺点。此外,我们希望让桥接器和 DApp 用户对跨链领域中的安全权衡有一个大致的了解。

本文将探讨七个数据信息传输桥的设计、安全和信任假设。LayerZero、Wormhole、Nomad、Celer 跨链信息(IM)、Multichain 的 anyCall、Hyperlane(以前的 Abacus)和 Axelar。在这里,我们将使用LI.FI 评估方法对这七个信息传输桥进行比较。

1. 概述—小节将包括:

AMB(信息传输桥)的简要描述;桥梁设计和技术的突出特点;提高 AMB 的整体价值和用户体验的网络效应。

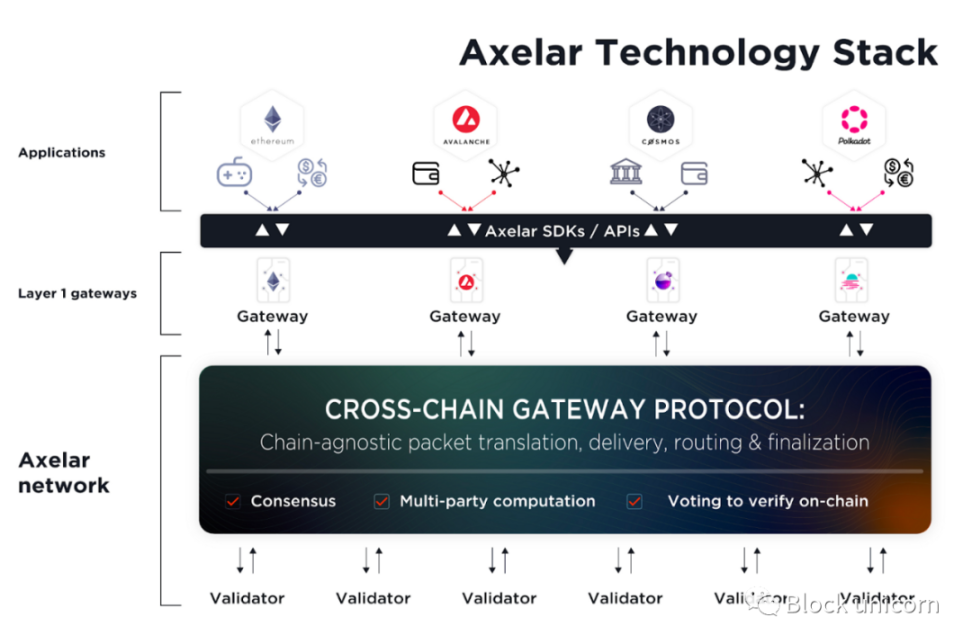

用简单的 SDK 和 API 进行 "即插即用 "的整合 --Axelar 采取了一种通用的方法来构建并使开发者能够进行跨链。它提供了具有任何对任何跨链能力的程序的通用组合性,使 dApps 能够无摩擦地进入不同的区块链生态系统。此外,它还提供了全面的文档和工具,如 Axelarscan,这使得在 Axelar 上构建是一种良好的体验。 Axelar 作为交换层:Axelar 与共识无关,允许它与所有链连接。它可以与 EVM 链、比特币和基于 Cosmos 的链互操作。Axelar 的共识不可知特性使其团队可以灵活地添加任何新的链。在网络层,这使得任何新的连接到 Axelar 网络都能从之前所有相互连接的生态系统中受益。因此,Axelar 作为翻译层,统一了不同类型区块链的独特语言。 降低了用户的成本:用户只需在源链上支付被转让资产的费用,所有其他费用(最终确定,转移)都在后台处理。如果跨链到目的地链上的 Gas 价格波动过高,Axelar 基金会还对此进行补贴。此外,Axelar 使用分批交易来进一步降低成本,并计划在未来增加更多的高级代码来优化 Gas(交易费)。 单个验证器签名:Axelar Network 只需要单个签名来授权事务。该签名代表了大多数验证者的集体决策,并使 Axelar 能够扩展,因为它保持了较小的事务,降低了成本,并使 Axelar 更容易连接和互连其他链。 通过 IBC 的可扩展性:可以拓展 Axelar 的多个应用程序或特定于链的分支,这使得 Axelar 能够扩展到任意数量的应用程序或网络。在未来,所有这些分支都可以通过 Cosmos 的 Interchain Security 来保护。

与 Cosmos 社区的联系:该项目深深扎根于 Cosmos 生态系统中,并在开发和管理方面看到了社区的积极参与。它连接到几个基于 Cosmos 的非 EVM 链,如 Terra Classic、Osmosis、Secret Network 和 Junø等,并促进大量的链桥链接到这些生态系统。 在 EVM 链上的强大表现:Axelar 也在 Polygon、Avalanche、Fantom、Near 和 Polkadot(Moonbeam)等 EVM 链上建立了自己的地位,支持这些链上的大量跨链交易。例如,Axelar 在 Polygon 的 axlUSDC/USDC 池一直是 Curve 上每日交易量最大的三个池之一。此外,Axelar 与 NEAR 协议的 Aurora 上的主要 dApps 有强大的合作关系。 网络链接:截至 2022 年 9 月,Axelar 支持 23 个链:以太坊、BNB Chain、Avalanche、Polygon、Fantom、Moonbeam、Aurora、Cosmos、Osmosis、e-Money、Juno、Crescent、Injective、Terra、Secret、Kujira、AssetMantle、Evmos、Fetch.ai, KI, Regen, Stargaze,当然还有 Axelar。 伙伴关系和集成:广泛的应用程序和区块链生态系统利用 Axelar 的技术提供跨链功能。例如,Prime Protocol、Astroport 等 dapp, Osmosis Kujira 等 Cosmos 应用链,Heroes of NFT、Pocketworlds 等 Avalanche 子网,以及 MintDAO、Omnisea 等 NFT 项目。 团队经验丰富:Axelar 拥有一个成熟的核心团队,在密码学、共识和分布式系统方面拥有专业知识。Axelar 的联合创始人 Sergey Gorbunov 和 Georgios Vlachos 也是 Algorand 的创始团队成员,在构建区块链基础设施方面拥有多年经验。 融资:它已经筹集了超过 6500 万美元的资金,最近在 B 轮融资中筹集了 3500 万美元,估值为 10 亿美元。

1)核心基础设施层:这一层由 Axelar 网络本身组成,由一组执行事务的验证器维护。此外,这一层还包括充当智能合约的网关,将 Axelar 网络与其他区块链连接起来,验证器维护网关协议的操作。它们从源链网关读取转移的交易,达成共识,然后写入目标链上的网关以执行交易。一旦这个过程完成,资金被锁定在源链上,而等量的规范资产被铸造在目标链上。

2)应用程序开发层:这一层由 sdk(软件开发套件) / api 组成,使开发人员可以跨链使用 Axelar 的核心基础设施层。这些 api 使开发人员能够跨链发送通用消息,这为跨链操作打开了无限可能的世界。例如,开发人员可以跨链锁定 / 解锁和转移加密资产,或者执行跨应用程序触发器。

Axelar 是如何工作的:

利用 IBC 的安全性:Axelar 利用 IBC( 跨链安全的黄金标准 ) 与其他 IBC 兼容的链通信。 隔离的模块功能:通过在 Cosmos SDK 级别隔离模块中的功能,Axelar 降低了不同网络连接溢出的风险,这使得 Axelar 能够将链彼此隔离开来。例如,对于 EVM 链和支持 IBC 的链,有单独的模块。 冻结传输的能力:当一个特定的链受到攻击,或者整个生态系统发生黑天鹅事件时,Axelar 可以使用一个特殊的命令来冻结一个或所有链的传输,这允许 Axelar 暂停与特定链相关的所有传入和传出处理请求。 通过限速功能减少被盗资金的范围——为了尽量减少攻击,Axelar 的 ERC-20 合约有一个限速功能,可以减少攻击时被盗的资金量。 通过 AXL 代币经济学实现安全:Axelar 旨在利用 AXL 代币来加强系统的安全性和分散性。AXL 代币经济学的设计是通过给他们健康的质押奖励来激励验证者群体的诚实活动。此外,该团队试图通过广泛分发 AXL 代币来分散验证人的权力,并增加社区管理中的活跃成员。 无限制的验证人数量:Axelar 依赖于去中心化的权益证明共识机制。因此,它可以支持所需数量的验证人。在目前的设定中,最多有 50 个验证人,这个值可以通过链上治理来增加。 审计和 bug 奖励:Axelar 已经进行了大量的审计,特别是对协议的任何更改进行的经常性审计,Axelar 还提供 225 万美元的 Immunefi 漏洞赏金。

由一组验证器进行外部验证:Axelar 使用由 50 个验证器组成的验证器组(在编写本报告时有 48 个激活)来执行交易。一条信息必须由⅔个验证者签名,才能通过他们的四次投票权。因此,使用 Axelar 的应用程序的安全性要比 Axelar 的共识更安全。此外,Axelar 提供了基于应用的安全性,因为它允许应用程序根据其要求定制他们的代码库。例如,应用程序的治理可以选出他们自己的许可的验证器和中继器集,然后可以通过启动 Axelar 的分叉来验证交易。 倾斜的投票权:在 Axelar 的 48 个活跃验证人中,约有 10 人持有不到 1% 的投票权。如果投票权变得更加集中,这可能会降低 Axelar 这样的权益证明系统的实际安全性,因为投票权偏向于精英验证人群体。然而,一旦 AXL 代币上线,预计投票权的分布会更加均匀。此外,Axelar 已经实施了四次投票来验证和处理跨链交易。四次方投票使 Axelar 的网络更加分散,大大改善了投票权倾斜的问题。阅读更多关于二次投票和 Axelar 的安全方法,可以浏览他们的官方文档,并在 Axelar 区块探索器 axelarscan.io 上查看验证者的权益份额和他们的二次投票权。 渐进式去中心化:Axelar 网络的升级已经由链上去中心化治理机制实施。但是,智能合约升级使用受管理的多重签名。虽然受治理的多重签名是去中心化的瓶颈,但这允许 Axelar 提供诸如速率限制功能之类的功能。随着 Axelar 在其路线图上的进展,它的目标是让验证者集共同批准智能合约升级,以进一步让网络更去中心化(本质上还是比较中心化)。 可能存在的活跃性问题,因为验证器可以选择支持哪些链:对于要添加的新链,Axelar 需要 60% 的验证器通过二次投票的能力为该链运行节点。虽然验证器可以选择维护某个 EVM 链,但投票多数阈值仍然是总验证器集二次投票权的 60%。因此,如果 EVM 链没有足够的支持验证器,那么只会影响活跃性,而不会影响安全性。此外,还可以通过链上治理提高这些阈值。

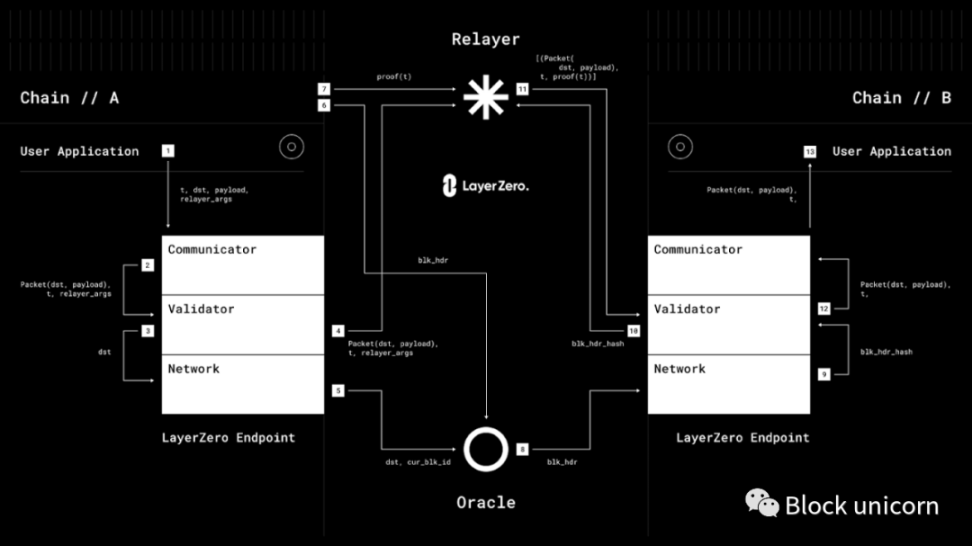

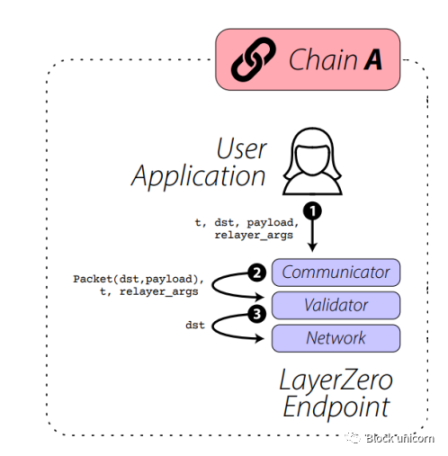

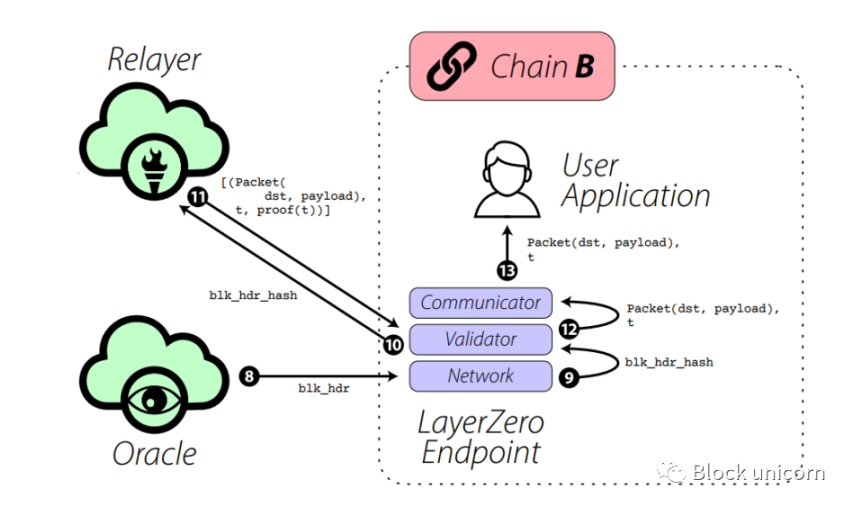

大道至简:LayerZero 的目标是把开发者放在第一位。使用 LayerZero 构建的用户应用程序只需要实现两个功能 -- 发送和接收。如果可以用 Solidity、Rust 等编写,那么现在就可以在链上构建一个应用程序。此外,由于系统中没有中间人,两个高吞吐量的链可以不受约束地互动。 轻量级客户端:在第 1 层运行智能合约会非常昂贵。因此,LayerZero 将交易数据的存储和获取导出到 Oracles 和 Relayers(中继器),这两个链外实体的关系确保了交易的有效性,使得 Ultra Light Node(超级轻量)节点的终端小而划算。此外,其轻量级客户端的低运营成本允许快速纳入新链。 巨大潜力:LayerZero,顾名思义,是一个底层的基础设施,可以被流动性网络、多链收益聚合器、多链贷款协议和许多其他 dapp 利用,以构建超级有趣和独特的多链加密用例。 LayerZero Scan:现在通过 LayerZero Scan 将跨链事务捆绑在一个数据库中,允许用户和开发人员轻松获取交易的信息、状态和时间。

融资:LayerZero 团队最近走出隐身状态,获得了由加密货币巨头 Multicoin Capital 和 Binance Labs 领投了一轮融资,此后又获得了 A16z、红杉和 FTX 作为三方领投的 1.35 亿美元的融资,以 10 亿美元的估值进行融资。LayerZero 还得到了 Coinbase、Gemini、PayPal、Uniswap 等的支持。 在此基础上开发的应用程序:像 Stargate 这样的主要 dApps 已经在 LayerZero 之上开发了跨链应用程序。其他的例子包括 Radiant,它正在建立一个多链借贷协议,以及 SushiSwap 基于 LayerZero 生态,近推出了一个跨链 AMM,未来将建立一个跨链的 DEX。 网络连接:截至 2022 年 9 月,LayerZero 支持 11 个链: 以太坊、BNB Chain、Avalanche、Polygon、Arbitrum、optimistic、Fantom、Swimmer、DFK、Harmony、Moonbeam。

有效交付:预言机和中继器的独立性是 LayerZero 安全的基础。如果由两个独立实体提供的区块头和交易证明相匹配,那么交易的交付就是有效的。如果它们不匹配,那么它就是无效的。这是一个高度安全的机制,因为在事先不知道对方的情况下,交易证明和区块头匹配的通过概率很低。 非常高的攻击成本:在最坏的情况下,预言机和中继层可能由同一实体运行并恶意串通,这意味着由预言机和中继器提供的区块头和无效交易证明,但由于串通凌驾于系统之上,仍然将无效交易匹配。然而,即使预言机 1 和中继层 A 恶意串通,这也是一个孤立的风险,因为只有使用预言机 1 作为预言机和中继层 A 的应用程序才会受到影响。所有其他预言机和中继器继续照常运作。因此,攻击的成本变得非常高,而回报很少,因为您只能攻击特定的资金池,而不是系统中的整个资金。然而,这是一个很小的风险,因为如果用户应用程序具有指定的风险配置文件,并且不信任何指定配置的预言机或中继器,他们可以选择自己运行其中的一部分,以消除任何串通的可能性。 大道至简的有效设计:由于 LayerZero 没有通过代币、质押、铸造机制等为其桥接机制增加任何额外的麻烦,LayerZero 的安全性可以追溯到其终端所在的链。 风险分层:LayerZero 允许用户应用程序选择不同的预言机 / 中继器组合,以分散有人试图通过贿赂或恶意攻击使两个独立实体串通的风险。 风险屏蔽:用户可以运行他们自己的中继器——这意味着如果一个用户不相信不依赖 LayerZero,那么他们需要做的就是运行他们自己的中继器,并相信预言机是独立于他们自己的。 风险预防:该功能允许中继器在黑客攻击发生之前阻止风险发生。中继者可以在消息传递之前分叉目标区块链,并在本地运行交易,从而阻止中继器验证没有发生恶意操作 ( 由每个用户应用程序定义 )。,这在 dApps 的审计和 bug 奖励之上充当了额外的安全层。

逐步去中心化:网络上中继器的数量将会逐渐增长,逐步去中心化消息传递系统是最重要的安全机制。 对中继器和预言机的依赖:在跨链传递消息时,LayerZero 用户依赖中继器和预言机的安全性,链上实际上没有任何与资金、数据本身的所有权相关的东西。 运行风险:LayerZero 依靠第三方(预言机和中继器)进行运作,这就增加了 LayerZero 无法控制的运行风险。 对链的安全性的依赖:LayerZero 没有为跨链交易添加中介,但是,它确实依赖于终端的本机链来正确运行。如果一个链被 51% 攻击,LayerZero 将如何处理这样的事件是不清楚的。

最小的信任假设:Nomad 有一个挑战期,观察系统的监视者可以标记欺诈。这种设计要求 Nomad 只有一个诚实的验证者假设(n 个观察者中的 1 个正确验证更新)以确保安全。 用户的最低成本:用户只需支付网络燃气费,而 Nomad 则负责其余部分,并补贴中继器和处理成本(除以太坊外的所有链),同时不收取平台费用。 简单的用户体验:Nomad 提供简单和成本最小化的用户体验,并为用户提供额外的功能,如跨链转移资产到不同地址的能力。

与 Connext 的合作关系:Nomad 和 Connext 有着密切的合作关系,他们共同形成了一个模块化的互操作性堆栈,这在 Connext 的 Amarok 升级中可以看到。 网络连接:截止 2022 年 9 月,Nomad 支持 6 个链: 以太坊、Moonbeam、Evmos、Milkomeda、Gnosis Chain、Avalanche。 经验丰富的团队:Nomad 拥有一个成熟的核心团队,拥有良好的声誉和与其他行业领导者的关系(被盗过大额资金,声誉会下降)。 融资: Nomad 在 Polychain Capital 领投的种子轮融资 2200 万美元,它得到了知名机构和天使投资者的支持。

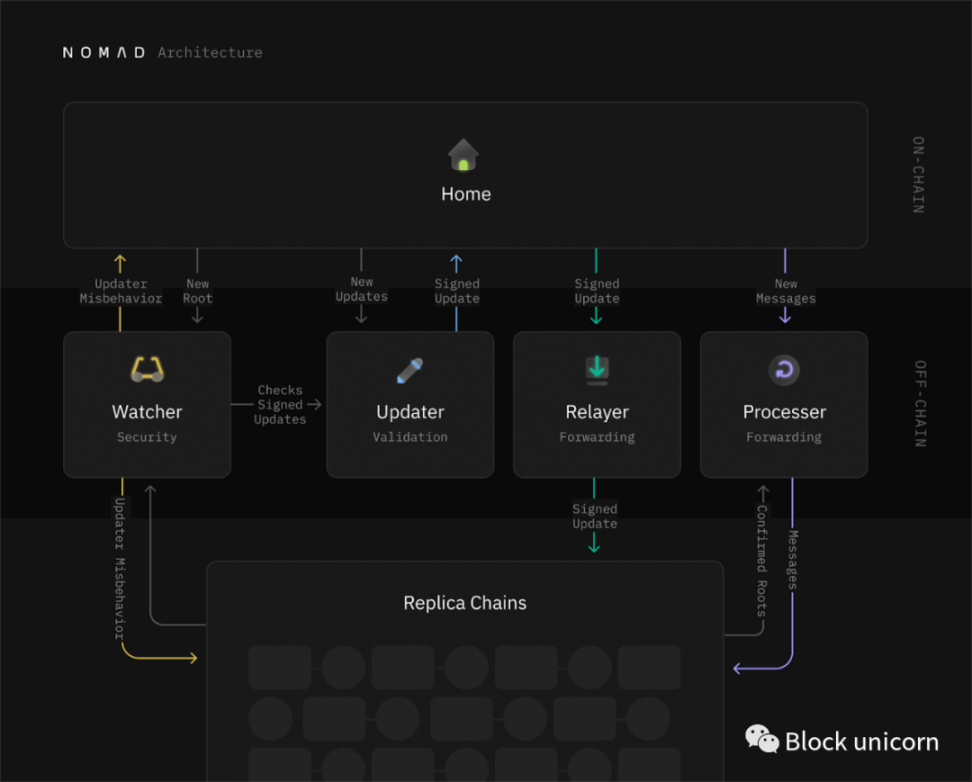

第 1 步:用户或 dApps 将数据发布到源链上的主合同,在那里所有的消息 / 数据被添加并提交到 Merkle 树(消息树)。

第 2 步:一个称为 Updater 的链外代理对 Merkle 树的根部进行验证或确认数据。

挑战窗口 - Nomad 引入了一个 30 分钟的挑战窗口,以确保系统中的监视者可以确认链上的欺诈证据,并防止更新者的欺诈更新。然而,这是以延迟为代价的。需要注意的是,这个挑战窗口对于不同的通道是不同的,例如,30 分钟是一个保守的窗口,而某些通道 ( 如 Polygon <> Avalanche) 的窗口可能更短。 允许增加独立的监视者:Nomad 使 xApps(跨链应用程序)能够运行额外的观察者(然而,目前监视者是由 Nomad 团队运行的)。这允许社区让他们自己的委托监视者监督一个特定的路线。例如,如果一个 xApp 建立在 Nomad 上,它的社区可以选择和注册自己的委托监视者,负责防止攻击。 加密经济安全:攻击者利用 Nomad 系统的成本是未知的。这是因为即使一个诚实的监视者可以提交欺诈证据,攻击也会失败。因此,再多的资金也不能保证攻击者的攻击会成功。 通过惩罚来抵制审查:Updater( 或验证者 ) 会因审查信息而受到惩罚,这被视为欺诈,并将导致他们的担保权益被加大力度惩罚。

合约受多签制约:目前,Nomad 智能合约由多重签名管理,升级合约需要 5 分之 3 或是 3 分之 2 的签名。 Updater 是唯一的验证器:Nomad 的系统依靠 Updater 来维持正常的运行时间。

中心化 Updater:鉴于 Updater 是唯一的 "验证者",一个特定通道的验证者可以通过不签署更新而导致失效。Nomad 使用大幅度惩罚来阻止这种情况,并计划在未来将验证者去中心化(他们现在很中心化)。 许可的观监视组:Nomad 有一个许可的监视组者组,意味着目前,由于监视者是固定的,可以被破坏,所以攻击系统可能会有已知的成本。然而,xApps 可以通过运行他们自己的委托监视者来克服这个问题。 获得许可的监视者可以审查消息——监视者是 Nomad 设计的关键部分,他们的角色允许任何单个监视者通过提交欺诈证据来对交易提出质疑。这些监视者可以审查信息并阻止 xapp 接收它们。然而,xApps 可以从他们的允许列表中删除这样的监视者,并防止审查。 活性权衡:Nomad 为了安全而牺牲了活性。这可能导致应用层面的停止,即如果验证器面临停机,应用将停止接收消息。然而,交易有效性意味着,只要底层链是安全的,Nomad 的理论上最坏的情况是系统停止,而不是资金损失。 逐步去中心化:目前,Nomad 运行在一个有权限的环境中,因为其架构中的许多重要角色都依赖于 Nomad 核心团队。然而,该团队有计划随着时间的推移(在各方面取得进展后)将系统去中心化,并使 Nomad 以非托管、信任最小化、无许可和去中心化的方式运行。

非 evm 兼容:Wormhole 是为数不多的将非 evm 兼容链 ( 如 Solana、Acala、Terra、Classic、Terra 2.0) 与 evm 兼容链 ( 如以太坊和 Polygon) 连接起来的消息传递解决方案之一。Wormhole 支持跨 14 条链,包括以太坊、Solana、Terra、币安智能链、Polygon、Avalanche、Fantom,Oasis 等。 顶级验证者:Wormhole 是一个由 19 个守护者(验证者)保障的授权证明网络,确保跨链信息的安全传输。在这些验证者中,有 FTX、Certus One、Everstake、Staked、Chorus One 等主要公司。 无缝的用户体验 - 从 Solana 进行交易时,Wormhole 收取极低的费用 ( 不到 1 美分 )。此外,用户只需在源链上创建一笔交易,并在目标链上兑换它,即可执行跨链转账。

总锁仓量 (TVL): Wormhole 代币桥已经积累了近 5 亿美元的总价值锁定在链桥上,使其成为加密货币中最大的链桥之一。在高峰期,TVL 超过 46 亿美元,但自从 UST 崩盘后,TVL 急剧减少。 Solana 上的首选资产:Wormhole 的资产是 Solana 生态系统内最广泛使用的包装资产,具有最强的流动性。例如,Solana 上的 Wormhole ETH 在每个 DApp 上都被简单的列为 ETH。

网络连接:截至 2022 年 9 月,Wormhole 支持 14 条链,Solana、Ethereum、Terra Classic、BNB Chain、Polygon、Avalanche、Oasis、Aurora、Fantom、Karura、Acala、Klaytn、Celo 和 Terra。

由 Jump Crypto 投资:虫洞是少数从重大黑客攻击事件中恢复过来的链桥之一,例如 2022 年 3.26 亿美元的漏洞。此外,Wormhole 的支持者,如 Jump Crypto,是加密货币领域中最有资金最有野心的机构。

Wormhole 的设计很简单,它是一个由 19 个权威机构验证者管理着验证网络。Wormhole 支持的每个区块链都有一个 "核心桥 "合约。核心合约向验证人发出消息,验证人验证并签署(又称批准)消息。这个经过验证的消息然后被转发到目的地链,在那里消息被处理,跨链交易最终完成。

验证者的唯一作用是监控每个支持的 Wormhole 区块链的状态。每个验证者都在孤立的观察和批准消息 / 交易,由此产生的签名集合代表了某一消息被 Wormhole 网络所同意的证明,一个消息 / 交易只有在 2/3 以上的验证者签署了它才算是真实有效。

总结一下,Wormhole 系统工作的原理(下面的视频链接):

权威验证者:权威验证网络设计激励 Wormhole 守护者真诚行事,因为任何勾结或恶意攻击都只能追溯到 19 个实体机构。在 Wormhole 的案例中,Jump Crypto、FTX 等公司运行验证的节点是一种社会安全形式,因为这些数十亿美元的公司不希望因为错误的交易批准而损害自己的声誉。 有效性假设:由于验证节点系统是由加密货币领域一些大机构组成的验证网络,有效性几乎可以得到保证,甚至可能比其他链桥做的更好。 附加了调控器特性的安全性——调控器限制了在给定时间段内可以转移出特定链的资产数量。这提供了针对外部风险 ( 如智能合约 bug 或运行时漏洞 ) 的被动安全检查。它是一种安全措施,可以降低用户受到伤害的可能性和程度。 审计和赏金系统:Wormhole 经过了 Neodyme、Kudelski 审计。计划在 2022 年第三季度由 OtterSec、Certik、Halborn、Trail of Bits 和 Coinspect 进行审计。此外,通过向 Immunefi 提供 1000 万美元审计奖励,它是加密货币领域最大的赏金。 白帽黑客的贡献:Wormhole 已经制定了一些策略,使白帽黑客更容易发现 Wormhole 的安全漏洞,披露它们,并帮助保护网络安全。例如,白帽子黑客可以审查 Wormhole 的现有单元和集成测试,并披露漏洞。

验证人进行外部验证:Wormhole 的授权验证系统本质上相信验证人可以被信任来验证交易,并且超过 2/3 的验证人不会在某个时间串通。 审查风险:1/3 的 Wormhole 验证者可以串通起来审查一条信息。 验证者关心声誉:Wormhole 依赖的事实是,19 个机构验证节点的声誉高于他们串通作恶的成本。然而,如果三分之一的守护者的利益超过了勾结作恶的声誉成本,这可能会成为一个大问题。 验证节点没有保证金:验证人权益没有保证金,也就是说,他们的权益不会受到惩罚,或者说,如果他们有恶意的行为,他们不会受到惩罚。因此,用户资金不受任何担保或惩罚机制的保护。 大机构支持:Wormhole 已经与 Jump Crypto、FTX、Solana 生态系统建立了深厚的伙伴关系,它的增长(以及面对未来漏洞的恢复)取决于这些关系继续造就网络效应。

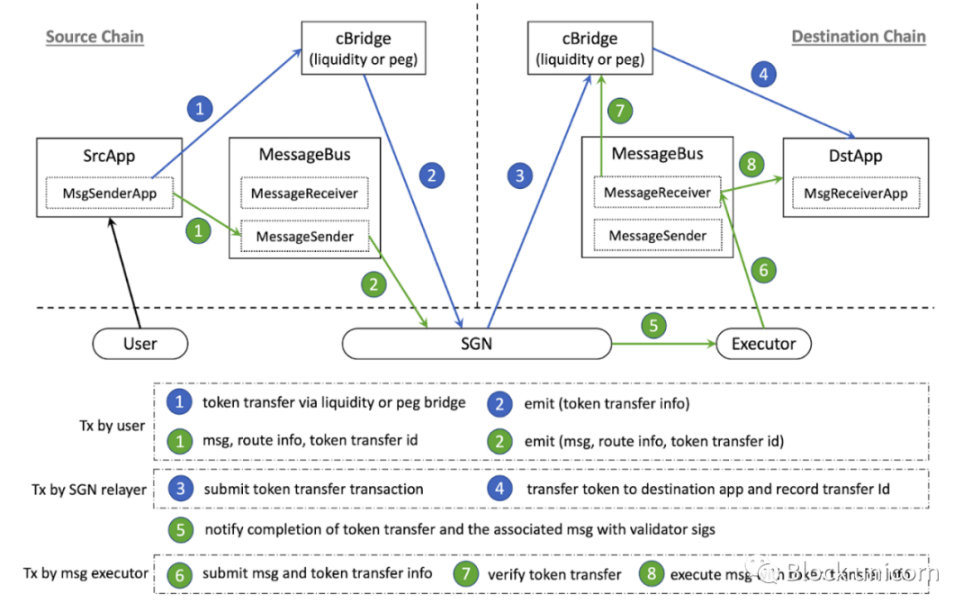

即插即用:新的和现有的 dapp 可以通过一个简单的插件合约集成 Celer IM,通常不需要对已部署的代码进行修改。 支持所有类型的链:Celer IM 支持任意数据的传输,如合约调用、信息、代币、NFT、L1、侧链、L2 之间的数据。 改善用户体验:Celer IM 允许在单一用户体验中执行跨链和交易等多种功能。因此,用户不需要过多点击交互,大大改善 dApp 的用户体验。 交易的灵活性:dApp 可以在一次交易中发送消息和代币。然而,如果有需要,利用 Celer IM 的 dApp 也可以直接跨链传递信息。 Celer 的安全性:建立在 Celer 之上的跨链 dApp 可以选择两种不同的安全模式,对延迟有不同的权衡。默认情况下,跨链 dApps 依靠 State Guardian 网络(基于 Cosmos PoS 的链)的安全性,无延迟的处理从另一条链上路由的消息。开发者也可以选择使用类似于 Optimistic Rollup 的安全模型,具有额外的跨链通信延迟。 链桥的潜在扩展:虽然 Celer IM 最初使用 cBridge 作为其跨链转移资产的常用链桥,但该协议计划将其他资产链桥添加到其储备中。

高流动性和 TVL:cBridge 已经处理了 104 亿美元的跨链交易,其协议中锁定了 1.7319 亿美元的总价值,支持 25 个链桥。 CELR 代币:CELR 是市值约为 1 亿美元的前 300 代币之一。 网络连接:截止 2022 年 9 月,Celer IM 支持任意消息传递和跨 9 条链的跨链合约调用:以太坊、BNB Chain、Polygon、Fantom、Avalanche、arbitrrum、Moonriver、optimistic、Aurora。 合作伙伴和整合:Celer IM 推出时有 9 个合作伙伴,包括 SynFutures、Ooki、Rubic 等。

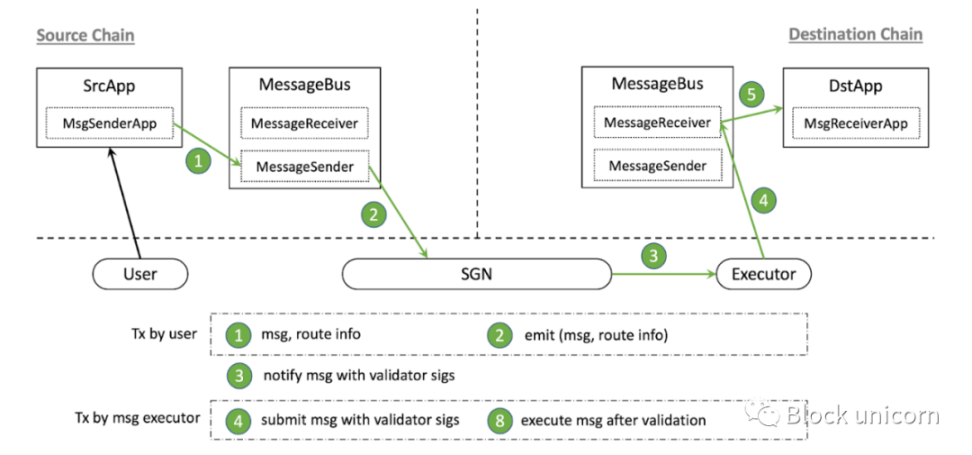

第 3 步 :MessageBus 和 cBridge 将信息传递给 SGN,SGN 在确认信息和代币转移在目标链上发生后,通过签名验证交易。

SGN:State Guardian Network 为 Celer IM 路由消息和跨链资金转移。该网络是一个基于 Tendermint 的权益证明网络,通过 CELR 质押进行保护。使用 SGN,网络通过类似于在 Cosmos、以太坊 2.0、Polygon 上看到的质押和惩罚机制来保护网络。截至 2022 年 9 月,SGN 有 21 个验证者将价值约 4200 万美元的 CELR 质押到网络中,其中 Binance 和 Everstake 等实体运行验证者。 Optimistic Fallback:Celer 为 dApps 提供了第二个安全模型,即使在最坏的情况下(三分之二的验证者有恶意行为)也能安全的工作。通过 SGN 路由的消息不是立即确认,而是必须在有限的时间内将消息提交到 "隔离 "区,然后才能为目标应用程序确认。在这个延迟期间,dApps 可以实现(或委托 SGN 节点作为)一个监护人服务,对消息进行双重认证。 审计和赏金制度:PeckShield 和 SlowMist 已经审计了 Celer IM。此外,cBridge 通过对 Immunefi 的 200 万美元报价,拥有该领域更广泛的赏金计划之一。

PoS 机制模型下的外部验证:Celer IM 使用一个有 21 个验证节点的验证器组来执行交易。一条信息必须由 2/3 的质押者批准。根据目前的质押数字,只需要 1/3(7 个实体)就可以恶意串通,让链桥暴露在有害活动中。Celer IM 认为,CELR 的惩罚机制和验证公共区块链所带来的声誉压力将导致验证者诚实行事(因为这些验证节点都是知名机构)。 Optimistic Rollup 模型下的信任机制:当在 Optimistic Rollup 模型下运行时,安全假设只要仍有一个应用监护人保持诚实和功能,恶意的跨链信息就不会被处理。 cBridge 和 SGN 的结构完整性:Celer IM 是建立在 SGN 和 cBridge 始终保持活力,不被利用,而且最重要的是,按照预期工作。 CELR 股权和价值——Celer IM 通过股权严重依赖于 CELR。此外,Celer IM 的用户必须以 CELR 代币向 SGN 支付其达成跨链共识的服务费用。如果 CELR 代币价格大幅下跌,SGN 的安全性很可能也会下降。 Celer IM 插件 - Celer IM 的主要便利之一是其 "即插即用 "的特性。然而,与所有智能合约原生实体一样,如果 dApps 用来在链上传递信息的 Celer IM 智能合约失败,后果可能是可怕的。

易于部署:对开发者来说,整合 anyCall 是非常轻松、简单的部署。快速而简单的集成使开发人员能够将跨链转账的业务逻辑添加到他们的 dApp 中,而无需花费很多成本。 跨链传输任何数据的能力:anyCall 能够在一次交易中把智能合约、消息、代币、NFT、数据等任意数据从一个区块链传输到另一个区块链。 改善用户体验 - anyCall 允许多个功能(如桥接和交换)通过一个合同调用来执行。因此,用户必须经过更少的步骤,大大改善了 dApp 的用户体验。 跨链合约调用:该功能可以直接从源链上调用目的链上的合约。anyCall 可用于任何类型的跨链通信,例如跨链共享状态、数据和消息等信息。

与 Multichain 生态系统的连接 :Multichain 是最广泛使用的链桥解决方案之一,它具有巨大的连接性,使用户能够在 60 多个区块链上桥接 1600 多个代币,包括 EVM 和非 EVM 链。 Mutlichain 的桥接量和 TVL:Multichain 迄今已拥有超过 860 亿美元的总桥接量,并在峰值时拥有超过 100 亿美元的 TVL。它每天的桥接量持续超过 5000 万美元,来自 3000 多名日活跃用户的交易。 网络连接:截至 2022 年 9 月,anyCall 支持任意消息传递和跨 11 条链的跨链合约调用: BNB Chain、Polygon、以太坊、乐观、Gnosis Chain、Fantom、Moonriver、IoTeX、Arbitrum、Avalanche、Harmony。 协议层面的整合:anyCall 已被 Curve、Hundred Finance、Fiver for gas、Fantom Animals 等 DAPP 整合。 MULTI 代币市值:MULTI 是排名前 300 名的代币,市值大约为 1 亿美元。

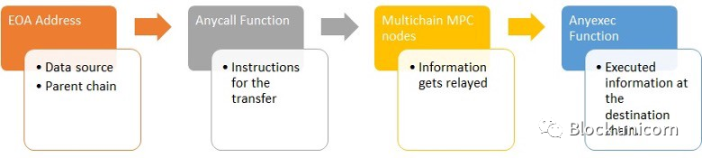

anyCall 的架构可以分为两层:底层和上层,底层由链下信任机制组成,而上层由链上调用 / 触发 API 组成。 链外信任机制负责验证来自源链的消息:它在按照 dApps 指定的逻辑执行目的链寻址后,会触发所需的操作。上层由源链上的触发 API 和目的链上的调用 API 组成。当源链上的 API 被触发时,链外信任机制启动验证以达成共识,之后,目的链上的调用 API 按照 dApp 的指定完成合约调用。

Multichain 的 MPC 网络 - anyCall 依靠 Multichain 的多方计算节点来验证跨链的信息。MPC 网络采用的方法是将单个私钥在几个节点之间进行细分和加密,以确保系统的安全性。它是一种分布式机制,由节点执行每笔交易的预定数量的签名来批准资产的跨链转移。 来自外部安全公司的审计:Multichain 从安全公司进行了详细的安全审计。对于 anyCall,该团队已经进行了 2 次审计,都是由 BlockSec 进行审计,一次是针对旧版本,一次是针对新版本的 anyCall(目前这两个版本都已上线)。 开放漏洞奖励:Multichain 在 Immunefi(行业著名审计机构)上有一个最大的漏洞奖励,发现系统漏洞的奖励高达 200 万美元。此外,Multichain 还活跃在其他漏洞赏金平台上,以吸引白帽黑客发现潜在的漏洞。 交易限额:为了保证资金的安全,Multichain 采用了延迟提款的规则,延迟提款的长度与交易金额成正比,这确保了多链有足够的时间来验证交易的真实性和安全性。 对新链的总量限制:对于安全性相对较低的新链,Multichain 在一定时期内限制可以桥接到 / 来自该链的资产总量。这一策略有助于避免当某一特定链被黑客攻击时,不良资产外溢到其他链上(例如:Harmony 的 1 亿美元黑客攻击)。 安全基金:Multichain 有一个保险基金,所有交易费用的 10% 被储存在这里。如果在特殊情况下有任何资产损失,这些资金可以用来补偿用户。

由 MPC 网络进行外部验证:anyCall 传输由 MPC 网络验证,该网络由 24 个验证者节点组成。因此,用户需要相信这些节点会诚实行事,也会验证正确的信息 / 转账。1/2 或 13 个节点可以串通起来窃取用户资金。 节点关心声誉:anyCall 的安全依赖于 MPC 网络中节点的声誉安全。它假设恶意行为和串通窃取用户资金的潜在收益小于节点的声誉成本(都是机构作为节点)。 审查风险 - 如果 12 个 MPC 节点串通,他们可以通过 anyCall 审查消息。

轻松集成的 API:Hyperlane 提供了一个链上 API,可以集成到 dApps 中,发送和接收跨链消息。据 Hyperlane 称,开发者可以在五分钟内向预先部署的智能合约发送一个简单的跨链消息。 由应用程序特定的验证器提供的本地安全性:应用程序可以添加自己的验证器组以达到安全目的(除了 Hyperlane 的权益证明协议之外)。 消息可观察性:应用程序可以跟踪跨链信息,并在目标链上处理消息时执行操作。该团队计划在不久的将来增加一个内链消息浏览器,以实现完全的消息可观察性。 网络连接:截至 2022 年 9 月,Hyperlane 支持任意消息传递和跨 7 个链的跨链合同调用: Arbitrum、Avalanche、BNB Chain、Celo、以太坊、optimistic、Polygon。 原生的跨链 DAO 治理:Hyperlane 由 DAO 治理,ABC 代币持有者有权通过投票从任何 Hyperlan 支持的链上提案并实施对 Hyperlane 协议的修改。

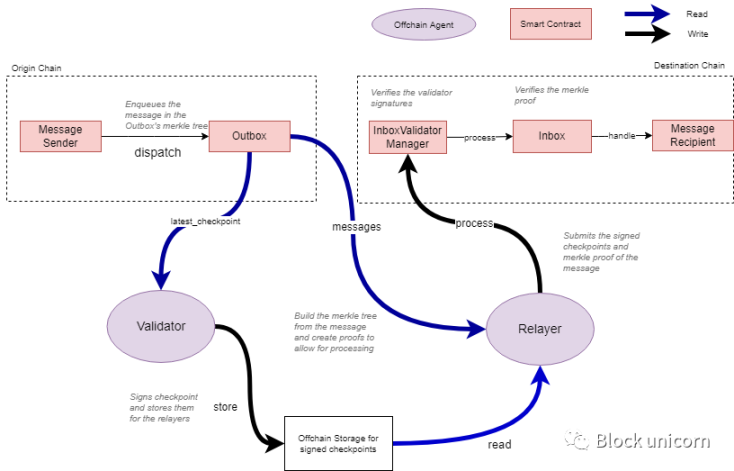

Hyperlane 使用 "收件箱 "和 "发件箱 "智能合约来发送和接收链间信息。Hyperlane 支持的每条链都有一个发件箱和 n-1 个收件箱(每条链都有一个)。使用 Hyperlane 发送和接收消息是一个三步的过程:

PoS 验证器组的经济安全性:Hyperlane 的安全性依赖于一个委托的权益证明协议。每个 Hyperlane 支持的链都有自己的验证器组,PoS 协议确保恶意行为有经济成本。 用户选择验证器:用户可以将 ABC 代币委托给 Hyperlane 验证器。拥有最多委托代币的验证者被选为验证者组的一部分。还有一个过渡窗口,用户可以提议改变验证人组的成员。 通过主权共识实现特定于应用程序的安全性:Hyperlane 为 amb 的世界引入了一种新的风格。它借鉴了 Cosmos 特定于应用程序的开发概念,为开发人员提供了增强其 dApp 安全性的灵活性。在使用委托的利害关系证明协议保护 API 的基础上,应用程序被允许指定自己的验证器小组,该协议为所有构建在 Hyperlane 上的 dapp 验证消息。这使开发人员能够设计自己的验证器小组,并提供特定于应用程序的安全保证。 抗审查性:与大多数 AMB 不同,Hyperlane 验证者不签署单个消息。相反,他们签署所有信息捆绑在一起的发件箱的 Merkle 根,从而提高 Hyperlane 的抗审查性,因为验证者不能审查特定的信息。 监督的瞭望塔:Hyperlane 的设计由 "瞭望塔 "组成,它观察一个发件箱和相关的收件箱,以检测恶意的验证人活动,如审查或欺诈性信息。如果瞭望台检测到恶意活动,它可以将证据提交给源链并获得奖励。在这种情况下,验证者会受到惩罚,他们的质押权益就会被惩罚。

通过验证器组进行外部验证:Hyperlane 使用特定于链的验证器组对从 A 链到 B 链的消息进行签名。因此,在设计中有一种内在的信任,因为用户信任验证者诚实地验证交易,不会串通窃取资金。 注意:关于 Hyperlane 的验证节点的具体细节,如验证节点的数量、质押权益资本等,都没有公开。 每个链的安全性都不一样:每个 Hyperlane 支持的链都有自己的验证器集,这意味着 Hyperlane 并不要求所有支持的链上都有验证器。因此,如果由于验证器较少而导致经济安全性较低,一些链的安全性可能不如其他链。然而,Hyperlane 为应用程序提供了灵活性,可以选择他们想要发送 / 接收消息的链。因此,如果一个 dApp 认为某个特定链的安全性不足,它可以选择不整合该链。 惩罚权益机制将始终抑制验证者的串通行为:Hyperlane 验证者的权益是绑定的,即如果他们有恶意行为(串通或审查信息),他们的权益将被惩罚。虽然用户受到惩罚机制的保护,但有一个假设是,它在所有情况下都能提供经济安全。然而,在攻击成本低于通过串通盗窃的资金量的情况下(因为每个节点都质押了代币,还有他们自身的声誉),验证者更有动力串通并盗窃资金,而不是诚实行事。

b) 验证人组串通:设置验证人串通窃取资金的最小数量。

c) 抗审查性:可以审查通过 AMB 信息的最小签名者数量。

d) 无许可性:验证人节点 / 验证人是否无需许可?任何人都可以成为验证人并为确定信息有效性做出贡献吗?如果是,AMB(信息传输桥)是如何实现无需无许可性?

审计:每个 AMB(信息传输桥)所经历的审计数量(越多越好)。 Immunefi 的公开悬赏:白帽黑客在 Immunefi 上发现 AMB 代码中的关键漏洞,可以得到的最高金额的悬赏。

加密货币生态系统正在不断发展。由于新的叙述和利基市场经常出现,所以生存和保持相关可能很难。协议历史展示了一个项目在这个行业里已经建立了多长时间。我们认为这是一个重要的指标,因为可靠性和信任是随着时间的推移而增加的,一个项目幸存下来并设法保持与行业相关,时间可以证明了该产品的质量和团队的水平。

此外,这一部分还包括黑客,因为它们是任何项目的历史和路线图中的一个关键事件。黑客往往会破坏计划,因此,对于任何被黑的项目,重要的是调查其原因和影响,以分析团队如何处理这一事件,以及他们是否还可以东山再起。

自上线以来的时间:AMB 已经运行了几个月?

黑客攻击:AMB 遭受过任何重大黑客攻击吗?

网络连接:AMB 支持(或连接)的区块链越多,它为在其上构建的项目提供的选择就越多。

建立在 AMB 上的 dApps 的例子:一些使用 AMB 提供跨链功能的项目的列表。

b) 总交易数:自推出以来,有多少交易是利用流动性层执行的?

c) 总桥接量:自推出以来有多少交易量通过了流动性层?

d) 峰值锁定总价值 (TVL):历史上流动性层的资金池中锁定的最高金额。

截至 9 月 15 日的数据

任何消息传输桥都是 web3 基础设施的关键部分。绝对重要的是,用户和开发人员能够安全的 ( 且轻松地 ) 跨链处理数据——否则,互操作性、模块化或可组合性等流行词汇的梦想就会破灭。

正如上文所证明的那样,AMB 领域目前仍处于 “起步” 阶段,有许多不同的设计选择正在现实的环境进行测试 ( 因此有许多黑客攻击链桥 )。

如果觉得文章好看,你可以将 Block unicorn 标注星标和添加桌面。

本文提供的信息仅用于一般指导和信息目的,本文的内容在任何情况下均不应被视为投资,业务,法律或税务建议。对于根据本文做出的个人决定,我们不承担任何责任,我们强烈建议您在采取任何行动之前进行自己的研究。尽管已尽最大努力确保此处提供的所有信息都是准确的和最新的,但可能会发生遗漏或错误。

【免责声明】市场有风险,投资需谨慎。本文不构成投资建议,用户应考虑本文中的任何意见、观点或结论是否符合其特定状况。据此投资,责任自负。

推荐专栏