黑客猖獗,web3 是黑客乐园?

2022-08-04 09:34

这几天 web3 各大新闻版面基本上都是黑客攻击的新闻, 由于黑客活动链上可查,人们更是眼睁睁看着黑客在攻击,眼睁睁看着资产被转移。实在是很 web3.昨天是跨链桥Nomad,资金池被抽干,今天是 sol 钱包幻影被大规模攻击,但却找不到原因。在线源代码托管库Github今天同样被大规模恶意攻击,35,000 个存储库被感染。在昨天的跨链桥Nomad 被攻击事件中,只需要从 Moonbeam(Polkadot 上与以太坊兼容的智能合约平行链)转0.01WBTC,便能在以太坊链上收到 100 WBTC。如此简单的操作,引起大量套利者加黑客的蜂拥而至。Moonbeam 随后宣布网络进入维护状态,限制网络功能。

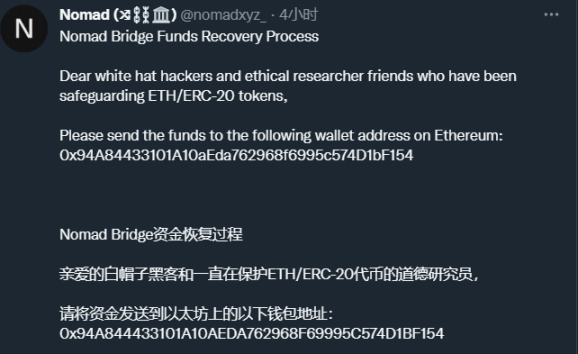

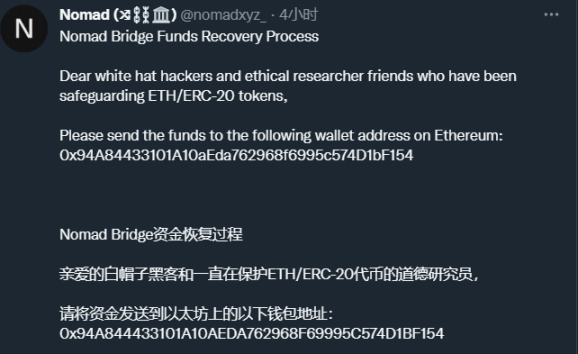

后来的资料显示,Moonbeam 网络没有问题,有问题的是跨链桥Nomad,筛查后发现 Nomad 存在严重漏洞,团队将可信根初始化为 0x00,它具有自动验证每条消息的副作用。因此黑客不需要动用 Merkle Trees,只要找到一个有效的交易,将地址替换并重新广播即可。简单来说就是由于团队的错误导致的一个巨大漏洞。在本次攻击中,可以算是 web3 最混乱的一次了,不同的黑客,不同的套利者哄抢资金,共有1251个 eth 地址参与,最终 1.9 亿美元资金池被抽干,41 个地址获利约 1.52 亿美元(占 80%),包括约 7 个 MEV 机器人(约 710 万美元)、Rari Capital 黑客(约 340 万美元)和 6 个白帽黑客(约 820 万美元),约 10% 的 ENS 域名地址获利 610 万美元。Nomad 发现事态挽救不回来之后发布公告称希望作为白帽黑客资金返还,并积极联系执法部门。

web3 的攻击和 web2 的攻击有巨大差别,由于 web2 已足够成熟,利用中心化的优势大规模被盗的概率变得越来越小。而 web3 仍然属于早期,理论上来说链上资产是绝对安全的,随着多链时代的到来,跨链成为黑客攻击的重灾区,链上转移本身透明,但黑客却可以选择隐身。这意味着只要黑客选择不退还资金,那么就有可能永远追不回来。上一次大规模被盗还是阿蟹的跨链桥Ronin被盗 6 亿美金,事发之后第六天用户发现取钱取不出来了,这才发现了问题。Ronin 的九个验证者签名黑客获取了 5 个,于是黑客自己给自己签名将全部资金池资金转出。

Ronin 同样呼吁黑客返还资金,否则将要启动法律程序。实际上,黑客不仅不准备归还,还慢慢把盗取的资金分多批进行匿名转移,只能看着黑客的攻击钱包钱越来越少,资金却查不到去向。目前可追踪的钱包余额为 0。

后来查明原因攻击Ronin 没有使用任何深奥的黑客技术,黑客先注册了皮包公司,以高薪招聘验证者,然后轻而易举获取他们个人信息,以至于在被盗六天之后才被发现资金池已空。

今天的幻影钱包也足够吸睛,黑客攻击攻击了一整天,sol 团队却束手无策。

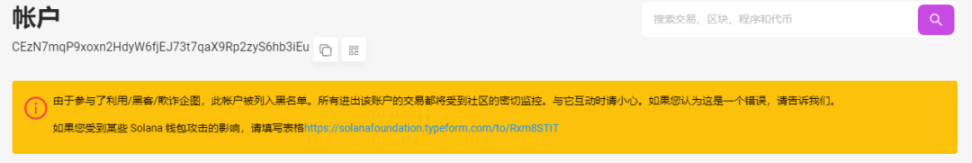

黑客攻击主要是参与过 NFT 签名的钱包,盗取 sol 时使用用户私钥进行签名将资金转出。所以进行过 NFT 操纵的钱包均有风险。

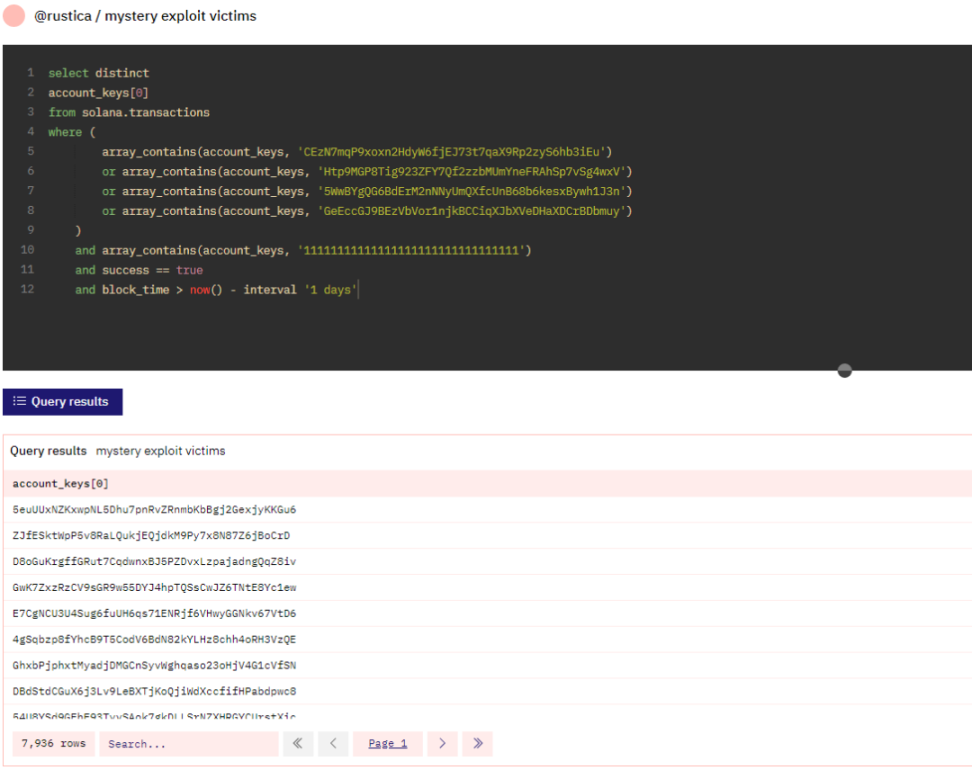

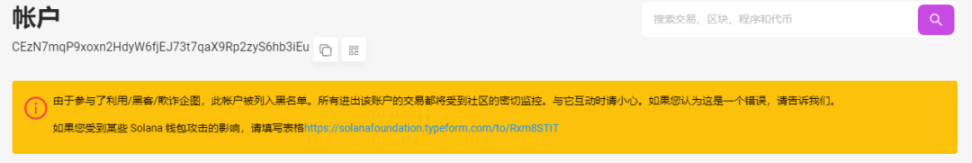

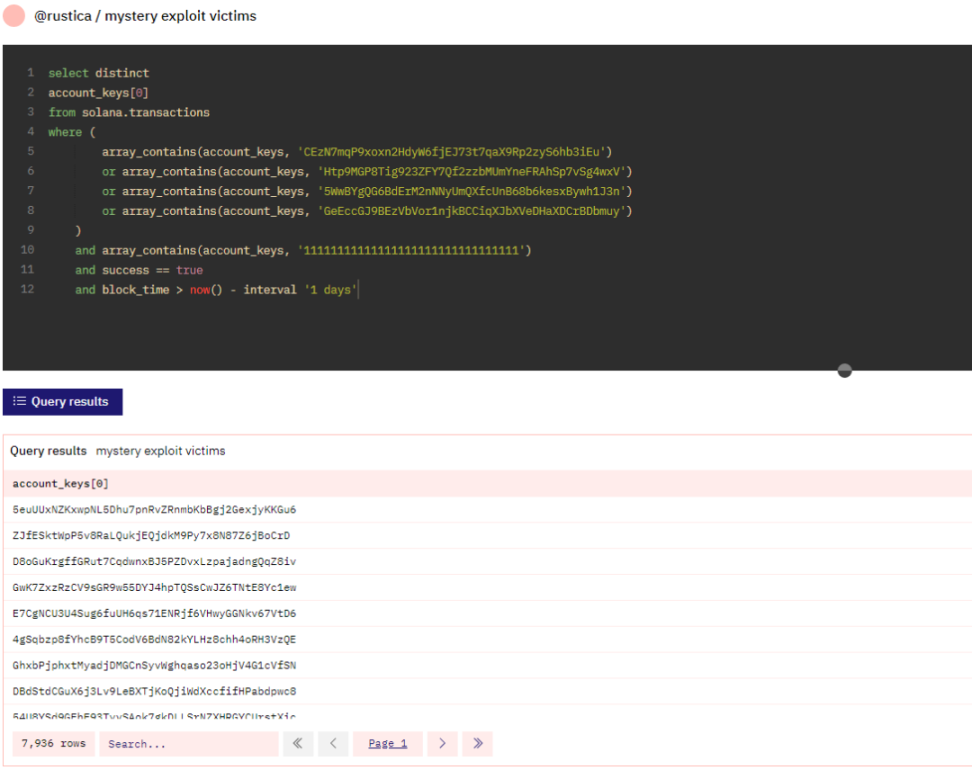

与黑客相关的地址已经被拉黑。但是没有阻止黑客继续攻击。目前已超过 800 万美元资产被转移。8000 左右账户受到影响。

Dune 上统计 人数还在持续增加中。攻击原因疑似为IOS 供应链攻击,使用外部生成的私钥导入IOS。目前没有解决办法。web3 的大蛋糕不仅机构已经盯上,黑客也同样盯上了,机构进入 web3 属于降维打击,那么黑客进入 web3 也同样属于降维打击。遍地开花的项目只要被发现漏洞,即面临着损失全部资金池,和项目夭折的风险。

前车之覆,后车之鉴。web3 的新世界里,第一批吃螃蟹的人风险肯定会很大。但是人少的地方才有机会,不是吗?

原创内容,未经授权,禁止转载

以上所说内容均为个人看法,不构成投资建议

因为公众号平台更改了推送规则,如果不想错过内容,记得将“链纽财经”加为★星标,并在文末点一下“赞”和“在看”,这样每次新文章推送才会第一时间出现在你的订阅列表里。

相关Wiki

【免责声明】市场有风险,投资需谨慎。本文不构成投资建议,用户应考虑本文中的任何意见、观点或结论是否符合其特定状况。据此投资,责任自负。